WordPressの新エディタGutenbergは待ち望んでいたUI

WordPress 5.0から採用された新エディタGutenbergですが、WP 5.2を導入して本格的に触ってみました。 ネット上の意見は賛否両論のようです。 (否定派が圧倒的に目につきますが、声を上げるのは決まって反対派が多数ですので…。) 追記:Classic Editorプラグインのダウンロード数(5,000,000以上)と評価を見る限り、以前のエディタの人気が伺えます。 NetCommonsのようなUI NetCommonsというCMSをご存知でしょうか。 今から10年以上前になるのですが、各学校で簡単にWebサイトを管理できるように、NetCommonsを使ったシステム提案を教育委員会に行った覚えがあります。(スルーされたと思っていたら翌年には似たようなシステムが導入されていましたが…) WordPressは「文章を書く」のに対して、NetCommonsは「ブロックを配置」するのに特化していたため、HTML知識が無い方でもコンテンツの書き換えや追加時に、それなりの見た目が維持できるという利点がありました。 複数の学校の先生がそれぞれの担当枠を書き換えたり、毎年担当者が変わるることを考えると、WordPressでは書く人によって、見た目に大きな差が出てしまうのです。 ページ更新・追加・削除のたびに数千円~数万円をWeb制作会社に支払って更新依頼するという形態は、現在は稀なケースだと思います。 WordPress等のCMSが主流になり、クライアント自身が好きなタイミングでコンテンツの更新を行うように移り変わりました。 ですが、制作時にどんなに頑張ってCSSを用意しておいても、更新する人が適切なHTMLタグやショートコードを使わなければ、素っ気ないページに仕上がってしまいます。 素っ気なさすぎるからと、ホームページビルダーで作ってHTMLを貼り付けたり、WordやExcelから貼り付けたり、スペースで文字を揃えたりと、なんだか悲惨なページになってしまったりもします。 更新者のスキルに左右されにくいブロックエディタ ブロックエディタの強みは、見栄えの良いページが直感的に作れるので、HTML・CSSを何も知らない人が更新やページの追加をしていっても、あまり酷い結果にはなりにくいという部分です。 私は制作時に、クライアントのWeb担当者スキルに合わせて管理 […]

Google reCAPTCHA v3をコピペで簡単に導入

Google reCAPTCHA v3をコピペで簡単に導入 Windows 10 April 2018(1803)の不具合【前編】

Windows 10 April 2018(1803)の不具合【前編】 最近トレンドなフィッシングメールをピックアップ

最近トレンドなフィッシングメールをピックアップ フレッツ光を新規契約する人はプロバイダ申請に注意

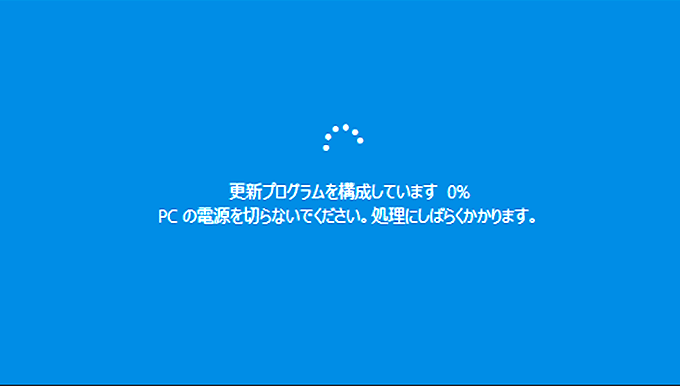

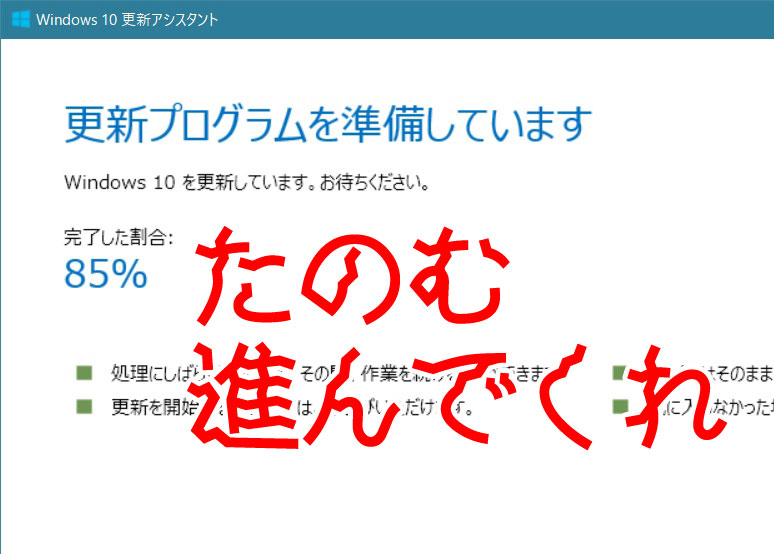

フレッツ光を新規契約する人はプロバイダ申請に注意 Windows 10 (1709)、KB4103727による死亡フラグからの生還

Windows 10 (1709)、KB4103727による死亡フラグからの生還 WP-PageNaviで2ページ目以降が404エラー【解決】

WP-PageNaviで2ページ目以降が404エラー【解決】 小中学校「1人1台タブレット」いよいよ導入【豊後高田市】

小中学校「1人1台タブレット」いよいよ導入【豊後高田市】 XMLサイトマップをGoogle Search Consoleに準拠

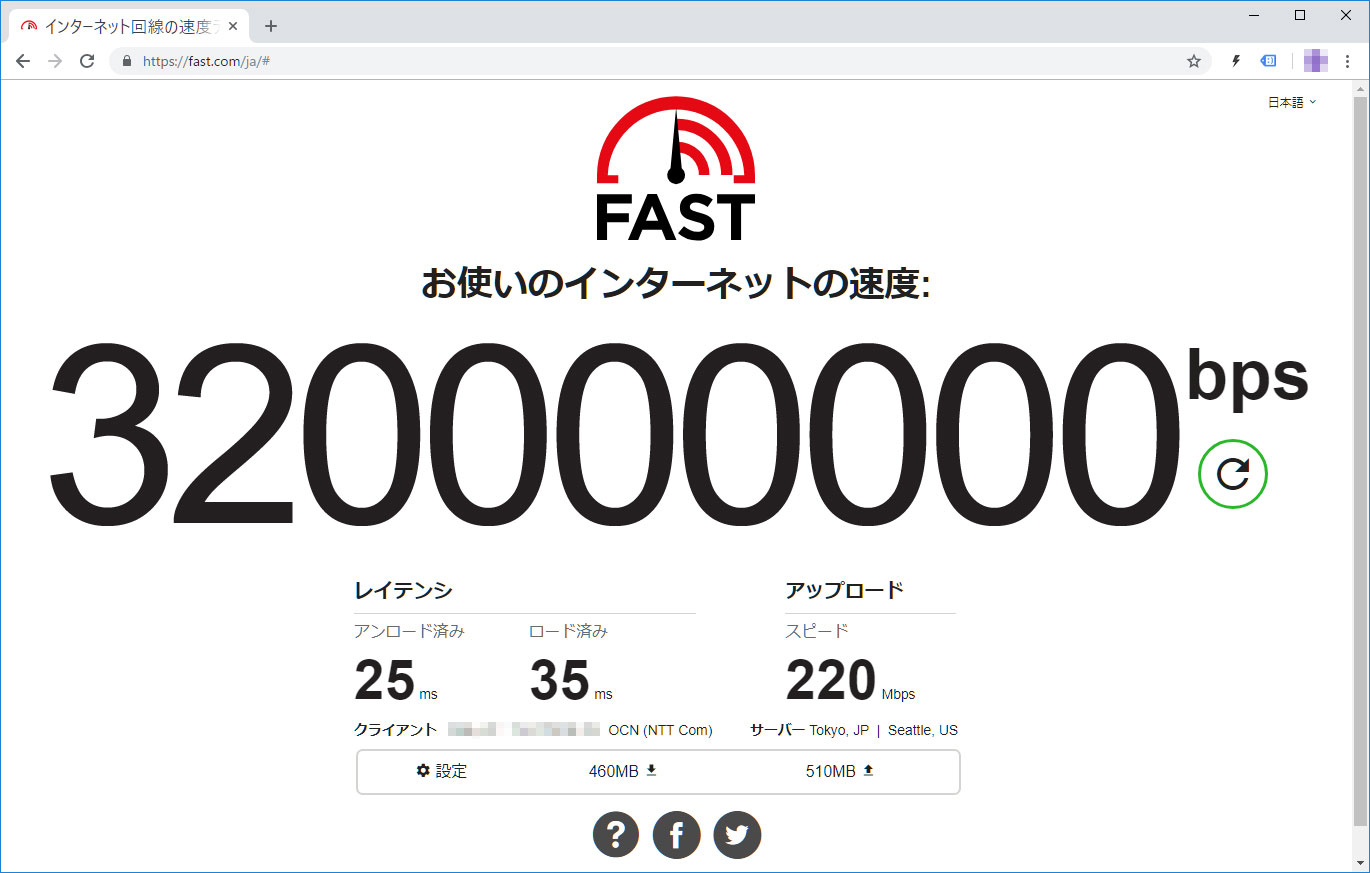

XMLサイトマップをGoogle Search Consoleに準拠 光ネクストへ切り替わったのでルータ新調で下り320Mbps

光ネクストへ切り替わったのでルータ新調で下り320Mbps GIGAスクール端末のiPadをiOS18にアップデート

GIGAスクール端末のiPadをiOS18にアップデート 常時SSL証明書の更新エラー対処法

常時SSL証明書の更新エラー対処法 バッファローLinkStationの管理画面が重い

バッファローLinkStationの管理画面が重い